. Опубликовано: 23 янв 2018.

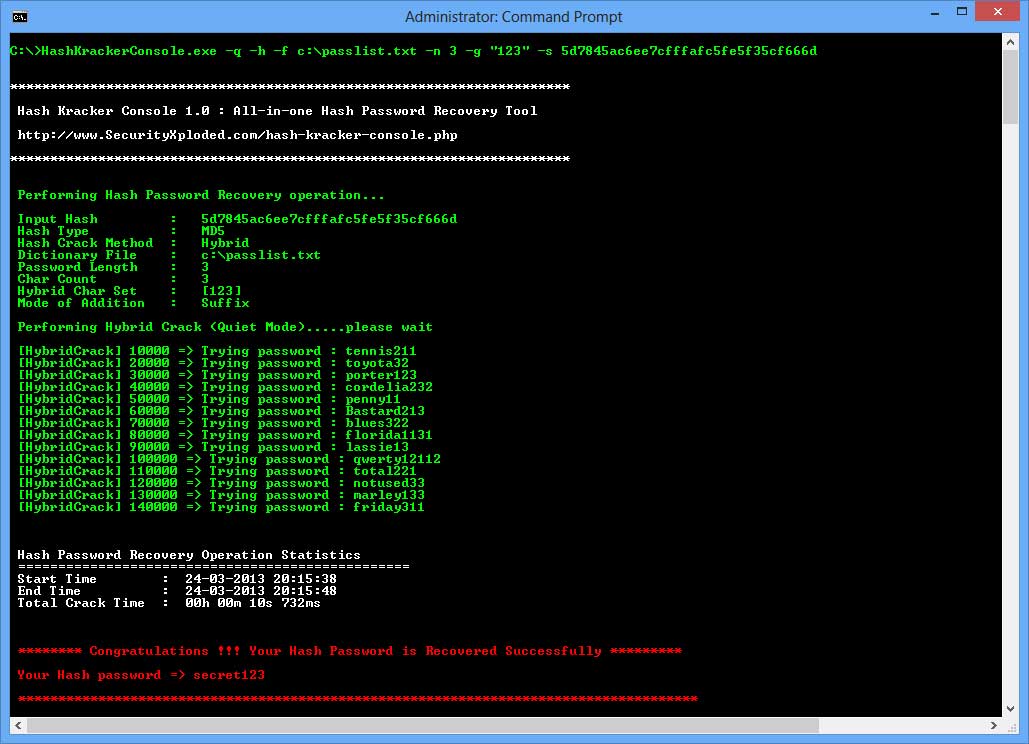

Nov 17, 2017 - Md5 Hash Cracker With Salt - tiverbma1982 Hash Kracker: All-in-one Free Hash Password Recovery. Online Sha Hash Crack - Сайт sposettona! Salted Hash Kracker is the free all-in-one tool to recover the Password from Salted Hash text. 'Salted Hash Kracker' will help you to. You can find good.

- Nov 9, 2009 - [Ссылки скрыты от гостей.] RUSSIAN VERSION Нашли хэш? Будете прогонять его по online сервисам? Теперь это стало на много проще! Скачайте программу ArxFuckingHash, введите hash (md5, Mysql, Sha1) и запустите, программа сама пройдёт по списку открытых сервисов и сделает.

- Website: securityonline.info & meterpreter.org Facebook: www.facebook.com/haking.cracking.tutorial Twitter: www.twitter.com/the_yellow_fall Возможность бесплатно смотреть и скачать сотни тысяч Видео Роликов: Клипы Приколы Драки Аварии Спорт Comedy Трейлеры и многие другие бесплатные Видео.

#OperasyonYavuz Türkiye’nin en büyük prodüksiyonlu asker dizisi, ‘SÖZ’ 2. Sezon 30’uncu bölümü ile ‘Star TV’ ekranlarında! Türkiye’de ilk defa Genel Kurmay Başkanlığı ve Milli Savunma Bakanlığı iş birliği ile gerçekleştirilen ‘SÖZ’, bir “Özel Kuvvet Timi’nin” hikayesini konu alıyor. Bölümünde; Karabayır’ı vurmak üzere havada olan füzeyi durdurmanın tek yolu Agah’taki (Mehmet Özgür) kodlardır.

Agah’ın ise kodları karşılıksız vermeye niyeti yoktur. Bu pazarlık sonunda Agah’ı öldüren Yavuz (Tolga Sarıtaş) bambaşka bir yola sürüklenecektir. Füze tehlikesini bertaraf eden Tim, Yavuz’un Agah’ı öldürdüğü için tutuklandığını öğrenince komutanlarını arkada bırakmamak için Erdem (Nihat Altınkaya) önderliğinde amansız bir mücadeleye girişecektir. Yavuz ise tutulduğu hapishanede ölümle burun burunadır. Tim tarafından darbe üstüne darbe yiyen Çolak (Serhat Kılıç) kendine maddi kaynak sağlamak ve sözde masumiyetini kanıtlamak için Yabancı Büyükelçiyle birlikte yeni planlar yapar. Bu plan Tim’in Çolak’la ve beraberindeki terörle olan mücadelesini başka bir boyuta sürükleyecektir. Çolak giderek köşeye sıkışmaya başlamıştır.

Дать Развернутый Отзыв

Karabayır’a dönen Yavuz, artık asker değildir. Agah’ın ölümü ve Yavuz’un tek başına giriştiği bu eylem askerliğinin de sonu olur.

Ama bu durum, Yavuz için yeni bir başlangıç olacaktır Yönetmen - Yağız Alp Akaydın Yapımcı - Timur Savcı & Burak Sağyaşar Uygulayıcı Yapımcı - Fatmanur Sevinç Senaryo - Ethem Özışık Drama Direktörü - İlkay Doğan Müzik - Atakan Ilgazdağ Sanat Yönetmeni - Erol Taştan Görüntü Yönetmeni - Cihan Yeşiltarla Oyuncular: Tolga Sarıtaş, Serhat Kılıç, Mehmet Özgür, Aybüke Pusat, Meriç Aral, Nihat Altınkaya, Burak Sevinç, Görkem Sevindik, Mustafa Yıldıran, Eren Vurdem, Aytaç Şaşmaz, Doğukan Polat, Nil Günal, Ece Okay, İlayda Ildır,Yağmur Ün. Söz Resmi RUclip Kanalını takip edin: goo.gl/p9iCnF Söz Resmi Facebook Sayfası: goo.gl/loYG8t Söz Twitter Sayfası: goo.gl/ojQKQR Söz Instagram Sayfası: goo.gl/vqECPd Tims & B Resmi Facebook Sayfası (Official Facebook Page): goo.gl/1TBbvJ Tims & B Resmi Twitter Sayfası (Official Twitter Page): goo.gl/lQTyzQ Tims & B Resmi Instagram Sayfası (Official Instagram Page): goo.gl/yF12pZ.

. Почему я должен хешировать пароли пользователей в моем приложении? Хеширование паролей является одним из самых основных соображений безопасности, которые необходимо сделать, при разработке приложения, принимающего пароли от пользователей. Без хеширования, пароли, хранящиеся в базе вашего приложения, могут быть украдены, например, если ваша база данных была скомпрометирована, а затем немедленно могут быть применены для компрометации не только вашего приложения, но и аккаунтов ваших пользователей на других сервисах, если они не используют уникальных паролей. Применяя хеширующий алгоритм к пользовательским паролям перед сохранением их в своей базе данных, вы делаете невозможным разгадывание оригинального пароля для атакующего вашу базу данных, в то же время сохраняя возможность сравнения полученного хеша с оригинальным паролем. Важно заметить, однако, что хеширование паролей защищает их только от компрометирования в вашем хранилище, но не обязательно от вмешательства вредоносного кода в вашем приложении. Почему популярные хеширующие функции, такие как и не подходят для паролей?

Такие хеширующие алгоритмы как MD5, SHA1 и SHA256 были спроектированы очень быстрыми и эффективными. При наличии современных технологий и оборудования, стало довольно просто выяснить результат этих алгоритмов методом 'грубой силы' для определения оригинальных вводимых данных. Из-за той скорости, с которой современные компьютеры могут 'обратить' эти хеширующие алгоритмы, многие профессионалы компьютерной безопасности строго не рекомендуют использовать их для хеширования паролей. Если популярные хеширующие функции не подходят, как же я тогда должен хешировать свои пароли? При хешировании паролей существует два важных соображения: это стоимость вычисления и соль. Чем выше стоимость вычисления хеширующего алгоритма, тем больше времени требуется для взлома его вывода методом 'грубой силы'. PHP 5.5 предоставляет, которое безопасно работает и с.

Также есть, доступная с PHP 5.3.7. Другой возможностью является функция, которая поддерживает несколько алгоритмов хеширования в PHP 5.3 и новее. При использовании этой функции вы можете быть уверенным, что выбранный вами алгоритм доступен, так как PHP содержит собственную реализацию каждого поддерживаемого алгоритма, даже в случае, если какие-то из них не поддерживаются вашей системой. При хешировании паролей рекомендуется применять алгоритм Blowfish, который также используется по умолчанию в API хеширования паролей, так как он значительно большей вычислительной сложности, чем MD5 или SHA1, при этом по-прежнему гибок. Учтите, что, если вы используете функцию для проверки пароля, то вам нужно предостеречь себя от атак по времени, применяя сравнение строк, которое занимает постоянное время. Ни операторы PHP, ни функция не являются таковыми.

Функция же как раз делает то, что нужно. Настоятельно рекомендуется использовать, если есть такая возможность. Что такое соль? Криптографическая соль представляет собой данные, которые применяются в процессе хеширования для предотвращения возможности разгадать оригинальный ввод с помощью поиска результата хеширования в списке заранее вычисленных пар ввод-хеш, известном также как 'радужная' таблица. Более простыми словами, соль - это кусочек дополнительных данных, которые делают ваши хеши намного более устойчивыми к взлому. Существует много онлайн-сервисов, предоставляющих обширные списки заранее вычисленных хешей вместе с их оригинальным вводом.

Использование соли делает поиск результирующего хеша в таком списке маловероятным или даже невозможным. Создает случайную соль в случае, если она не была передана, и чаще всего это наилучший и безопасный выбор. Как я должен хранить свою соль? При использовании функции или, возвращаемое значение уже содержит соль как часть созданного хеша. Это значение нужно хранить как есть в вашей базе данных, так как оно содержит также информацию о хеширующей функции, которая использовалась, и может быть непосредственно передано в функции или при проверке пароля. Следующая диаграмма показывает формат возвращаемого значения функциями.

Как можно видеть, они содержат полную информацию об алгоритме и соли, требуемых для будущей проверки пароля.